ChangeTobeBetter's blog - Hãy sống cho ngày hôm nay. Vì ngày hôm qua chỉ là một giấc mộng. Ngày mai chỉ là một ảo tưởng.

Thứ Bảy, 19 tháng 4, 2014

Sử dụng hạt mùi đúng cách phòng sởi

Hồ sơ mật về quả bom nguyên tử suýt san phẳng nước Mỹ

Hồ sơ mật về quả bom nguyên tử suýt san phẳng nước Mỹ

Tính cách “dị biệt” của người Việt: Thiếu văn hóa tranh luận

Tính cách "dị biệt" của người Việt: Thiếu văn hóa tranh luận

Thứ Sáu, 18 tháng 4, 2014

Phòng khám Nhi Cao cố tình chối rửa mũi bằng cồn cho trẻ?

Phòng khám Nhi Cao cố tình chối rửa mũi bằng cồn cho trẻ?

Microsoft Key Management Service (KMS) at the University of Michigan (S4362)

Microsoft Key Management Service (KMS)

at the University of Michigan

This document provides information for system administrators on the Microsoft Key Management Service (KMS) and the university's KMS server.

What Is KMS?

Beginning with Windows Vista and Windows Server 2008 products, Microsoft implemented the Key Management Service (KMS) for validating its Enterprise software. Future Enterprise products will also be KMS-capable.

KMS offers many advantages — especially to computer lab administrators — and must be used on any machine capable of connecting to a U-M KMS-served network. In the rare circumstances where this is not possible, system administrators may request a Multiple Activation Key (MAK). There is only one situation where you should use an MAK: the machine is located off-campus and is unlikely to connect to the campus network — even through a Virtual Private Network (VPN) — for at least 6 months.

KMS Server at U-M

A university-wide KMS server is available at no charge for university-owned workstations and servers. Co-hosted by Information and Technology Services (ITS) and the University Library, this secure service is reliable and redundant.

FOR UNIVERSITY-OWNED MACHINES ONLY: U-M policy prohibits using KMS on a personally-owned computer, even if it is used for university business and is running university-licensed software.

The server's addresses are:

-

mskms.umich.edu

-

141.211.175.165 141.213.143.150 141.213.238.150

We highly recommend U-M system administrators use this service to manage KMS-capable Microsoft Enterprise products deployed on university-owned computers. You should only consider running a separate KMS server under very rare circumstances.

Activating Products

-

AUTOMATIC: Microsoft KMS-capable products will automatically find the university-wide KMS server under either of the following conditions:

-

the machine is within the UMROOT domain.

-

uses a DNS server that includes an SRV record for the to-be-activated workstation.

-

-

MANUAL: You can manually set up KMS activation if the machine:

-

has an IP address within a university-owned subnet, including Virtual Private Network (VPN) connections

-

is able to use in- and outbound TCP port 1688 to access mskms.umich.edu.

FIREWALL? You only need to provide access to the U-M's network using either mskms.umich.edu, university subnets, or the KMS server's IP addresses. For those who use Virtual Firewall, you should be covered by a Global Rule, but please check with the service owners.

-

Additional Resources

Visit ITS's Information System to obtain ITS computing documentation and other resources. A list of relevant documents follows:

-

Microsoft Multiple Activation Keys (MAK) at the University of Michigan

-

Set Up Microsoft Office Professional Plus 2010 Key Management Service at the University of Michigan

Microsoft Documentation

ITS's IT Staff section provides a variety of help resources for its products and services.

The ITS Service Center provides a variety of computing help resources.

For further help with this or any other topic, call 734-764-HELP [4357] or submit an online service request.

Appendix A: Manually Activating Machines

If the machine cannot be set up for automatic activation but meets the manual activation criteria noted in Activating Products, follow these steps:

-

From the Start menu, select All Programs then Accessories.

-

RIGHT-click Command Prompt and select Run as administrator.

-

In the User Account Control window, click Continue.

-

In the Command Prompt window, enter the commands appropriate for your product.

NOTE: The first command points the activation to the U-M KMS server. The second command activates the workstation or server.-

Windows Vista and Server 2008 up to R1:

%windir%\system32\cscript slmgr.vbs -skms mskms.umich.edu

%windir%\system32\cscript slmgr.vbs -ato -

Windows 7 and Server 2008 R2 and later:

%windir%\system32\cscript slmgr.vbs /skms mskms.umich.edu

%windir%\system32\cscript slmgr.vbs /ato

-

Appendix B: Creating an SRV Record

NOTE: In order for auto-discovery to work, the DNS domain corresponding to one or both of the following must contain the KMS SRV record:

-

The primary DNS suffix of the computer

-

The DNS domain name assigned by DHCP

To create an SRV record:

-

In the DNS server, open the Bind zone file.

-

Enter a line (SRV record) in the form of

_vlmcs._tcp.[your subdomain].umich.edu. 3600 IN SRV 0 100 1688 mskms.umich.edu

replacing [your subdomain] with the correct subdomain without the brackets. For example, at the School of Public Health, the line would look like

_vlmcs._tcp.sph.umich.edu. 3600 IN SRV 0 100 1688 mskms.umich.edu

Appendix C: Troubleshooting

You can fix most failed KMS activations by re-registering the software and then manually activating the machine.

-

From the Start menu, select All Programs then Accessories.

-

RIGHT-click Command Prompt and select Run as administrator.

-

In the User Account Control window, click Continue.

-

In the Command Prompt window, enter the command appropriate for your operating system.

-

Windows Vista and Server 2008 up to R1:

%windir%\system32\cscript slmgr.vbs -ipk MS Universal Product Key

-

Windows 7 and Server 2008 R2 and later:

%windir%\syswow64\cscript slmgr.vbs /ipk MS Universal Product Key

-

-

Proceed with step 4 of Appendix A: Manually Activating Machines.

REDUCED FUNCTIONALITY MODE: If the machine you're attempting to recover is already in Reduced Functionality Mode, you'll need to use Internet Explorer to access the Command Prompt.

-

In Internet Explorer's Address Bar, enter C: and press the Enter key.

-

If you receive an Internet Explorer Security dialog box, click Allow.

-

In the Windows Explorer window, navigate to C:\Windows\System32.

-

RIGHT-click the cmd file and select Run as administrator.

-

Proceed to step 4 (Command Prompt) at the beginning of this troubleshooting section.

Microsoft maintains a Knowledgebase article on troubleshooting Volume Activation error codes that you might find helpful. However — for error code 0x800706BA: The RPC server is unavailable — the Microsoft-provided solution is incorrect. You should instead follow the re-registering the UPK and manually configuring steps at the beginning of this troubleshooting section.

Appendix D: Running Your Own KMS Server

The university provides — at no charge — a secure, reliable and redundant KMS server. We highly recommend you use this service.

In the following rare events, you may need to provide your own KMS server.

-

The cluster you want to activate:

-

is not located within the U-M networks.

-

cannot use the university's VPN.

-

-

A local firewall restricts access to mskms.umich.edu through in- and out-bound TCP port 1688.

CAVEATS

-

You must fully understand the terms and conditions of the university's Microsoft Enterprise Agreement.

-

Your KMS service must absolutely prevent machines and virtual machines not owned by the university to validate.

-

You must be prepared to accept personal legal liability and for that of U-M in the event your KMS service permits even one machine not owned by the university to illegally validate.

Appendix E: KMS-Capable Products with Universal Product Keys (UPK)

| Windows 7 | |

| Enterprise | 33PXH-7Y6KF-2VJC9-XBBR8-HVTHH |

| Enterprise N | YDRBP-3D83W-TY26F-D46B2-XCKRJ |

| Enterprise E | C29WB-22CC8-VJ326-GHFJW-H9DH4 |

| Professional | FJ82H-XT6CR-J8D7P-XQJJ2-GPDD4 |

| Professional N | MRPKT-YTG23-K7D7T-X2JMM-QY7MG |

| Vista | |

| Business | YFKBB-PQJJV-G996G-VWGXY-2V3X8 |

| Business N | HMBQG-8H2RH-C77VX-27R82-VMQBT |

| Enterprise | VKK3X-68KWM-X2YGT-QR4M6-4BWMV |

| Enterprise N | VTC42-BM838-43QHV-84HX6-XJXKV |

| Windows Server 2008 (see also R2 product keys) | |

| Standard w/ Hyper-V | TM24T-X9RMF-VWXK6-X8JC9-BFGM2 |

| Enterprise w/ Hyper-V | YQGMW-MPWTJ-34KDK-48M3W-X4Q6V |

| Datacenter | 7M67G-PC374-GR742-YH8V4-TCBY3 |

| Datacenter w/ Hyper-V | 22XQ2-VRXRG-P8D42-K34TD-G3QQC |

| for Itanium | 4DWFP-JF3DJ-B7DTH-78FJB-PDRHK |

| Web Server | WYR28-R7TFJ-3X2YQ-YCY4H-M249D |

| Windows Server 2008 R2 | |

| Standard R2 | YC6KT-GKW9T-YTKYR-T4X34-R7VHC |

| Enterprise R2 | 489J6-VHDMP-X63PK-3K798-CPX3Y |

| Datacenter R2 | 74YFP-3QFB3-KQT8W-PMXWJ-7M648 |

| R2 for Itanium | GT63C-RJFQ3-4GMB6-BRFB9-CB83V |

| R2 HPC Edition | FKJQ8-TMCVP-FRMR7-4WR42-3JCD7 |

| Web Server R2 | 6TPJF-RBVHG-WBW2R-86QPH-6RTM4 |

Thứ Tư, 16 tháng 4, 2014

Print a customized legend or title - Project

Print a customized legend or title

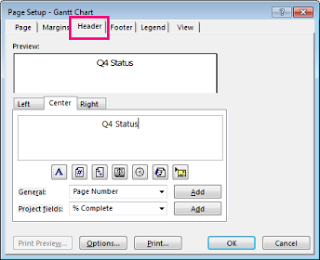

Sometimes the items in a print preview are what you want, but if not, you can customize them. You can even remove the project title or legend.

Here's how you can change which items, like a project title or legend, are included when you print a Gantt chart or Diagram view.

- In the Gantt chart view, click Gantt Chart Tools Format > Format > Bar Styles.

- To include a bar name in the printed legend, delete the asterisk in front of the name. And if you don't want to print a bar name, just add an asterisk in front the bar's name.

- Click File > Print and preview before printing.

- To change things like the page orientation, margins, header, footer, legend, or include other items click, File > Print > Page Setup.

For more on setting printing options, see Print a project schedule.

Don't print the legend and title

If you'd rather not include the legend in print, here's how you can hide it:

If you have a header or title but don't want it to print it:

- Click File > Print > Page Setup.

- Click Header and delete the text.

Tip If you want the header but in a different position, you can edit the text, position or change the format.

Note Remember that the header you set will be the same on every page, and you can't customize or specify on which page it's included.

Read more about setting up your page for print.

Hướng dẫn sử dụng BitLocker để mã hóa dữ liệu trong Win 7

Hướng dẫn sử dụng BitLocker để mã hóa dữ liệu trong Win 7

Nếu bạn có một số dữ liệu quan trọng cần lưu trong ổ cứng máy tính hoặc ổ USB flash, Microsoft cung cấp cho bạn công cụ mã hóa BitLocker để đảm bảo dữ liệu của bạn được bảo vệ với mức cao nhất. VnReview hướng dẫn bạn cách thực hiện mã hóa dữ liệu bằng công cụ này trên Windows 7.

Bài liên quan:

Kích hoạt tính năng BitLocker bị lỗi

Bảo mật ổ đĩa bằng BitLocker trên WinXP

BitLocker Drive Encryption là gì?

Đây là chương trình được Microsoft tích hợp trên Win 7 phiên bản Enterprise, Win 7 Ultimate và Win Server 2008 nhằm giúp người sử dụng mã hóa ổ cứng và ổ USB flash để bảo vệ dữ liệu cá nhân. Lưu ý: các phiên bản Windows 7 khác không được hỗ trợ tính năng này.

Bật BitLocker mã hóa ổ USB flash (ổ cứng trong máy cũng tương tự)

1) Cắm USB muốn mã hóa vào máy

Vào Control Panel > System and Security > BitLocker Drive Encryption > mở ra bảng chứa các ổ cứng và ổ USB trên máy > chọn ổ USB muốn mã hóa > Turn On BitLocker

Cách khác: vào My computer > chuột phải vào ổ USB muốn mã hóa > chọn Turn On BitLocker

2) Hộp thoại mới hiện ra với hai lựa chọn để check vào:

- Use a password to unlock the drive: Lựa chọn này cho phép bạn sử dụng mật khẩu để mở ổ mã hóa, bạn cần nhập chính xác mật khẩu vào hai ô trống bên dưới. Chú ý mật khẩu phải ít nhất có 7 ký tự và bạn cần bảo vệ mật khẩu của mình.

- Use my smart card to unlock the drive: sử dụng thẻ thông minh để mở ổ mã hóa. Bạn cần cắm thẻ vào máy để xác nhận.

Sau khi lựa chọn phương thức sử dụng khẩu bạn nhấn Next để tiếp tục

3) Hộp thoại khác hiện ra yêu cầu bạn chọn "lưu giữ key phục hồi" hoặc "in key phục hồi" này để trong trường hợp bạn quên mật khẩu hoặc mất thẻ thông minh thì bạn dùng key này để truy xuất được vào ổ mã hóa. Bước này là bắt buộc nếu không nút Next sẽ không sáng lên. Sau đó ấn Next để tiếp tục.

4) Hộp thoại mới hiện ra hỏi bạn có sẵn sàng để mã hóa ổ này > bấm Start Encrypting để bắt đầu

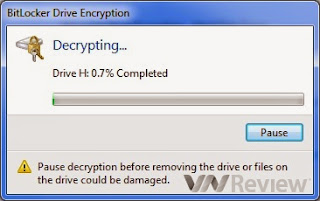

5) Quá trình mã hóa

6) Mã hóa xong > ấn nút Close.

Sử dụng ổ đã được mã hóa

Khi cắm ổ USB đã được mã hóa vào máy tính (sử dụng Win 7) ta sẽ thấy trên ổ đĩa có biểu tượng một chiếc khóa màu đồng đang đóng. Kích vào để truy cập thì có một hộp thoại yêu cầu nhập mật khẩu hiện lên, nhập mật khẩu xong bấm Unlock (mở khóa) thì biểu tượng cái khóa lúc này thay đổi thành đã được mở, có màu xám và ta có thể làm việc với dữ liệu trong ổ.

Nếu đưa ổ USB này sang máy sử dụng WinXP thì không thấy có biểu tượng hình ổ khóa. Truy cập vào ổ này thấy hiện ra các file dữ liệu đã được mã hóa có đuôi .NG và những file cần thiết của chương trình BitLockerToGo đã được cài vào để giúp truy xuất dữ liệu ổ USB khi chạy trong WinXP. Bạn cần nhập chính xác mật khẩu (đã được đặt khi mã hóa) khi chương trình này hỏi, chú ý là ổ cứng lúc này vẫn ở dạng chỉ được đọc / copy dữ liệu ra chứ không được sửa hoặc thêm dữ liệu vào. Nếu muốn thêm bớt / chỉnh sửa dữ liệu thì bạn cần sử dụng trên Win 7.

Các file được mã hóa có đuôi .NG

Nếu muốn quản lý ổ đã được mã hóa, bạn bấm chuột phải vào ổ đó, chọn Manage BitLocker. Bảng hiện ra cho phép bạn thay đổi mật khẩu, xóa mật khẩu, thêm tính năng sử dụng thẻ thông minh để mở khóa, lưu hoặc in key khôi phục hoặc tự động mở khóa ổ đĩa đối với máy đang sử dụng.

Tắt BitLocker

1) Cắm ổ USB đã mã hóa vào máy

2) Nhập mật khẩu BitLocker rồi ấn Unlock

3) Vào Control Panel > System and Security > BitLocker Drive Encryption > mở ra bảng chứa các ổ cứng và ổ USB trên máy > chọn ổ USB trước đó đã Unlock > Turn Off BitLocker

4) Hộp thoại hiện ra xác nhận có bỏ mã hóa không:

5) Quá trình bỏ mã hóa

6) Ấn Close sau khi hoàn thành.

Khóa và bảo vệ dữ liệu với Bitlocker của Windows 7

Thứ Bẩy, 04/07/2009 - 08:06 Khóa và bảo vệ dữ liệu với Bitlocker của Windows 7

(Dân trí)-USB là thiết bị hữu ích để mang dữ liệu bên mình đi bất cứ đâu. Tuy nhiên nhược điểm của nó là khá nhỏ, dễ rơi hoặc đánh cắp. Khi đó, có thể dữ liệu sẽ bị truy cập trái phép. Mã hóa và bảo vệ dữ liệu trên USB là vấn đề đáng lưu tâm.

Dữ liệu riêng tư và quan trọng luôn được người dùng quan tâm và tìm cách che giấu hòng tránh những sự truy cập trái phép. Dân trí đã từng giới thiệu "5 tiện ích miễn phí bảo vệ dữ liệu trên máy tính". USB là thiết bị ngày càng thông dụng đối với mọi người, và lẽ dĩ nhiên, dữ liệu quan trọng trên đó cũng cần phải mã hóa để đảm bảo rằng không bị rơi vào tay người khác trong trường hợp nó bị đánh cắp hoặc thất lạc.

Windows 7, sản phẩm mới nhất của Microsoft mang đến cho người dùng chức năng Bitlocker, cho phép bạn mã hóa để bảo vệ giữ liệu trên USB (chỉ phiên bản Ultimate và Enterprise là có chức năng này). Nếu chưa cài đặt Windows 7, bạn có thể thực hiện các bước để "cài đặt Windows 7 song song với hệ điều hành sẵn có" hoặc "nâng cấp từ hệ điều hành trước đó" đã được Dân trí giới thiệu trước đây.

Nhấn vào I forgot Password ở hộp thoại này và sử dụng "khóa khôi phục" ở trên để khôi phục lại mật khẩu trong trường hợp bạn quên mất mật khẩu đã thiết lập.

Ngoài chức năng mã hóa để bảo vệ dữ liệu trên USB, bạn cũng có thể tiến hành mã hóa để bảo vệ dữ liệu trên các phân vùng của ổ cứng để đảm bảo rằng không ai có thể truy cập và cài đặt trái phép dữ liệu trên ổ cứng của bạn.

(Chơi cho vui) AIRDROP CHAINGE FINANCE - dự án xây dựng ứng dụng ngân hàng số cho mọi người

Không hiểu lắm về cái này, tuy nhiên thấy quảng cáo khá nhiều, lại chỉ cung cấp vài thông tin cá nhân (mà mấy ông lớn như facebook với goog...

-

http://vietnamdefence.com/Home/ktqs/kinhnghiem1/Diem-yeu-cua-xe-tangthiet-giap-Nga-trong-cuoc-chien-o-Chechnya/20104/49230.vnd Điểm y...

-

Không hiểu lắm về cái này, tuy nhiên thấy quảng cáo khá nhiều, lại chỉ cung cấp vài thông tin cá nhân (mà mấy ông lớn như facebook với goog...

-

http://langnam2.blogspot.com/2010/07/rac-roi-chuyen-ten-tieng-viet-ten-tieng.html -- Rắc rối chuyện Tên tiếng Việt ...